L’attacco hacker che ieri 12 Agosto ha interessato il sito web della scuola media Battisti-Ferraris di Bisceglie, non è il primo che ha visto protagonisti i siti web più disparati su tutto il territorio nazionale.

rn

Il sito web è stato “defacciato” in termini tecnici l’autore o gli autori dell’attacco, mediante un’operazione di “inflating” hanno iniettato alcune parti di codice (istruzioni) all’interno del sito. Tale iniezione ha reso possibile il caricamento da remoto -e senza necessità di possesso da parte dell’autore delle chiavi d’accesso al sistema- di file html e delle fotografie che il sito mostrava al posto della classica homepage.

rn

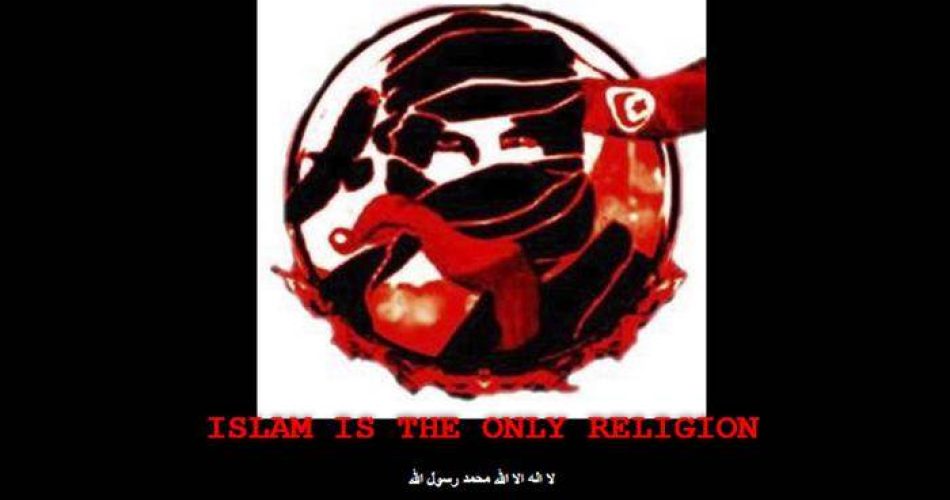

Nello specifico, oltre alle classiche scritte che informano l’utente dell’hackeraggio eseguito (Hacked by…), l’immagine riportava anche i testi “Islam is the only religion” (L’Islam è l’unica religione), una scritta in arabo, e ancora “stop killing burma muslims” (stop all’uccisione dei musulmani birmani) e “stop the budhist terror” (stop al terrore buddista). A corredo di tutto ciò, alcune immagini a scorrimento alla base della pagine ritraevano scene raccapriccianti.

rn

Il gruppo Tunisian Fallaga Team –già sgominato nel febbraio 2015- dalla stessa polizia tunisina a fronte di numerosi attacchi a siti web e ospedali francesi, è stato creato da Majdi anche noto come l’hacker del Califfato. A quanto pare però, qualcuno ha ripreso le redini del gruppo e ha ridato vita ad un nuovo ciclo di attacchi.

rn

Come vengono scelti i siti “vittima”?

rn

Spesso i siti hackerati, non vengono scelti appositamente, bensì vengono identificati attraverso degli “scanner” -facilmente reperibili in rete- che segnalano all’esecutore del programma i siti maggiormente vulnerabili grazie a falle presenti nel codice del sito web. A quel punto l’hacker (anche alle prime armi), non deve fare altro che collegarsi al sito ed eseguire l’iniezione riportata in precedenza.

rn

Un altro metodo utilizzato dagli hacker consiste nella distribuzione gratuita di plugin o moduli per i CMS più comuni (es. WordPress, Joomla, Drupal…) -che diversamente rappresenterebbero un costo per gli sviluppatori di siti web- attraverso vari siti contenenti software e programmi pirata. A quel punto, il gioco è fatto.

rn

Lo sviluppatore di siti web (molto spesso neofita), installando tali plugin, non fa altro che lasciare una porta sempre aperta al team “hacker” che ha a sua insaputa infettato quel plugin, consentendo talvolta anche un accesso costante al sistema e al suo backend.

rn

A fronte di quanto specificato e nell’attesa che la Procura della Repubblica -informata dell’accaduto dal sindaco di Bisceglie- attraverso la Questura e la Polizia postale facciano le indagini del caso, parlare di un attacco mirato e di allarme Isis, potrebbe risultare alquanto azzardato.